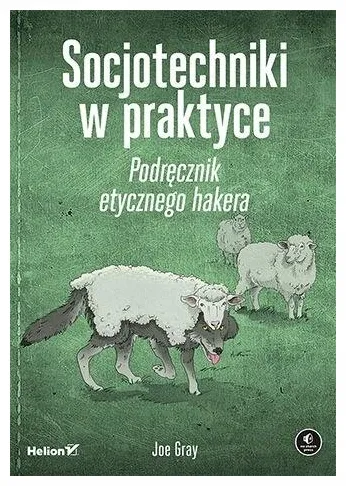

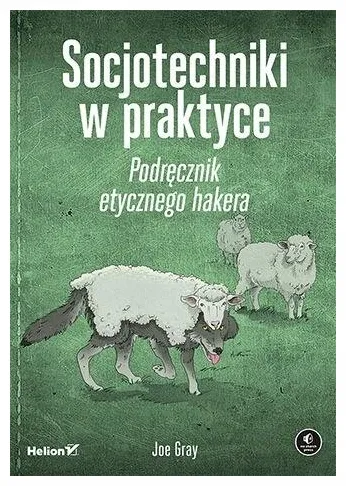

Socjotechniki w praktyce Joe Gray

Parametry

- Stan

- Nowy

- Faktura

- Faktura VAT

- Wydawnictwo

- Helion

- Język

- polski

- Tematyka

- C

- Okładka

- miękka

- Waga (z opakowaniem)

- 0,53 kg

- Wysokość produktu

- 22,8 cm

- Szerokość produktu

- 16 cm

- Numer wydania

- 1

- Autor

- Joe Gray

- Liczba stron

- 224

- Tytuł

- Socjotechniki w praktyce. Podręcznik etycznego hakera

- Rok wydania

- 2 023

- ISBN

- 9788383220871

- Nośnik

- książka papierowa

- Gatunek

- Bazy danych

Opis produktu

Socjotechniki w praktyce

Autor: Joe Gray

EAN: 9788383220871

Typ publikacji: książka

Strony: 224

SID: 3345905

Socjotechniki w praktyce

Systemy zabezpieczające infrastrukturę informatyczną i zasoby cennych danych są coraz bardziej wyrafinowane. Jednak nawet najlepszy system nie jest silniejszy od swojego najsłabszego elementu. A skoro mowa o cyberbezpieczeństwie, to jego najpodatniejszym ogniwem jest człowiek. Korzystając z osiągnięć inżynierii społecznej, cyberprzestępcy opracowują nadzwyczaj skuteczne metody ataków - wykorzystanie ludzkiej natury okazuje się książka jest doskonałym wprowadzeniem do inżynierii społecznej. Omawia koncepcje psychologiczne leżące u podstaw tej dyscypliny i jej aspekty etyczne. Zaprezentowano tu narzędzie ułatwiające korzystanie z technik inżynierii społecznej w atakach socjotechnicznych. Następnie szczegółowo pokazano etapy złożonego ataku phishingowego, prowadzonego w celu kradzieży danych uwierzytelniających użytkowników. Nie zabrakło opisów sztuczek stosowanych w celu oszukania użytkowników i obrońców. W przewodniku znajdziesz ponadto liczne techniki proaktywnej ochrony zespołu przed atakami socjotechnicznymi, a także strategie szybkiego odtwarzania systemu po udanych atakach. Poznasz również techniczne sposoby kontroli poczty elektronicznej i narzędzia do analizy potencjalnie podejrzanych wiadomoś ć swój arsenał pentestera o: techniki phishingu, takie jak spoofing i squatting narzędzia typu OSINT, takie jak Recon-ng, theHarvester i Hunter metodykę wywiadu prowadzonego za pomocą analizy mediów społecznościowych zasady korzystania ze wskaźników powodzenia ataku środki kontroli technicznej i znajomość programów uświadamiających użytkownikówPo pierwsze: wzmocnij najsłabsze ogniwo!

-gazetkę

-gazetkę